분명 공식 주소 입력했는데… ‘파밍의 진화’ 공인인증서 3만 7000건 유출 피해

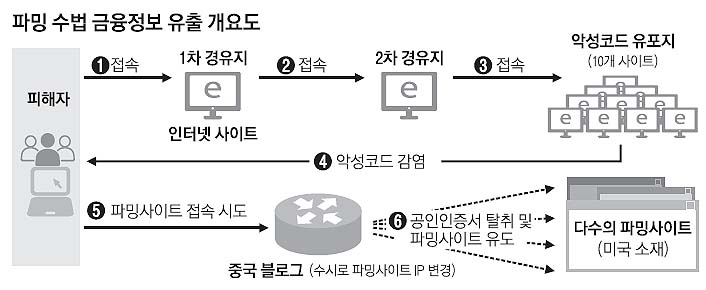

해킹된 사이트를 통해 인터넷뱅킹 이용자의 컴퓨터(PC)에 악성코드를 설치한 뒤 해당 이용자를 위조된 가짜 은행 사이트로 유인하는 수법으로 공인인증서 3만 7175건과 개인정보를 탈취한 신종 ‘파밍’ 범죄단이 적발됐다. 이 조직의 해커가 만든 위조 은행 사이트는 실제 은행원조차 속아 넘어갈 정도로 정교했다. 파밍은 악성코드에 감염된 PC를 조작해 위조 사이트로 유인, 금융정보를 빼내는 전자금융사기 수법을 말한다.

엄씨는 수십개의 인터넷 사이트를 해킹, 해당 사이트에 접속하는 사람들의 PC가 자동으로 악성코드에 감염되도록 했다. 추적을 피하기 위해 2단계, 3단계 과정을 거쳐 최종적으로 해킹된 사이트들은 주로 보안 관리가 허술한 개인 사이트, 동아리 사이트 등이었다.

악성코드는 감염된 PC에 저장된 공인인증서 파일을 찾아내 미국 캘리포니아에 있는 서버로 전송했다. 그 뒤 피해자가 인터넷 뱅킹을 이용할 때 엄씨가 미리 위조해 둔 가짜 은행 사이트에 접속시켜 전자 금융사기를 예방한다는 명목으로 이름, 주민등록번호, 계좌번호, 비밀번호, 인증서 비밀번호, 보안카드 정보 등을 빼 냈다.

감염된 PC는 사용자가 정확한 인터넷 주소를 입력해도 엄씨가 위조한 가짜 포털 사이트로 연결됐다. 위조된 포털 사이트는 또다시 위조된 가짜 시중은행 사이트에 접속하도록 설계됐다. 가짜 사이트는 진짜 사이트 창 위에 교묘하게 팝업 형태로 띄워져 있을 뿐 아니라 진짜와 구분이 불가능할 정도로 똑같았다. 기존 파밍 사이트는 인터넷 IP 주소가 고정돼 있어 발견 즉시 차단이 가능했지만, 엄씨는 가짜 사이트의 IP 주소가 그때그때 바뀌도록 해 추적이 불가능하게 했다.

경찰이 캘리포니아 서버를 분석한 결과 공인인증서 3만 7175건과 함께 198명의 금융정보가 발견됐다. 엄씨의 파밍에 속아 모든 금융정보를 준 198명 중 12명은 실제 금전적 피해를 입었다.

총 2억원의 피해를 본 12명 중에는 현직 은행원도 포함돼 있었다. 경찰은 금융결제원에 통보해 해당 공인인증서들을 긴급 폐기하게 하고 피해자들에게 유출 사실을 알렸다. 또 악성코드를 유포한 경유 사이트, 캘리포니아 서버에 백신을 반영하게 했다.

경찰 관계자는 “PC 운영체제, 인터넷 브라우저, 자바, 플래시 플레이어 등을 최신 버전으로 업데이트해야 피해를 막을 수 있다”고 설명했다.

김민석 기자 shiho@seoul.co.kr

2015-05-26 9면